Pourquoi protéger son port SSH

Lorsqu’on dispose d’un serveur avec une adresse IP publique celui-ci devient vulnérable. De nos jours, des nombreux serveurs scannent en continu les adresse IP dans le monde afin d’y trouver une faille et pouvoir en profiter. L’objectif de cet article est de montrer comment sécuriser son serveur SSH. Si vous gérez votre propre serveur, vous […]

Créer un chroot jail pour ssh

Il arrive souvent d'avoir besoins de donner des autorisations à un utilisateur sur un serveur sans que cet utilisateur n'ai trop de droits, par exemple naviguer dans le système de fichiers. sudo à ses limites. La solution est de chrooter la connexion ssh de l'utilisateur en lui donnant une liste de commandes restreinte.

fail2ban et shorewall

Fail2ban permet de scanner les fichiers de logs et de bannir certaines IP qui ont obtenu un trop grand nombre d'échecs lors de l'authentification. On peut ainsi limiter les attaques sur certains ports. On va voir ici comment connecter fail2ban à shorewall qui bannira les IP pour un temps donné.

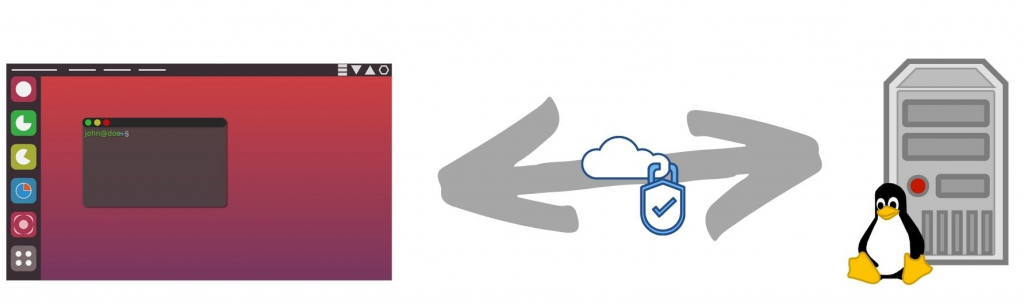

Connexion à un serveur sans mot de passe

Un administrateur système se connecte au quotidien a des dizaines de serveurs. Par sécurité chaque serveur dispose d'un mot de passe root unique, et surtout la connexion est interdite à l'utilisateur root (principes de base de sécurité ssh). Pour éviter de devoir taper son mot de passe à chaque fois que l'on veut se connecter […]