Préambule

J'ai écris il y a quelques jours un article sur comment protéger l'authentification PAM avec une Yubikey de type FIDO Bio : https://www.aukfood.fr/yubikey-parametrage-authentification-linux/

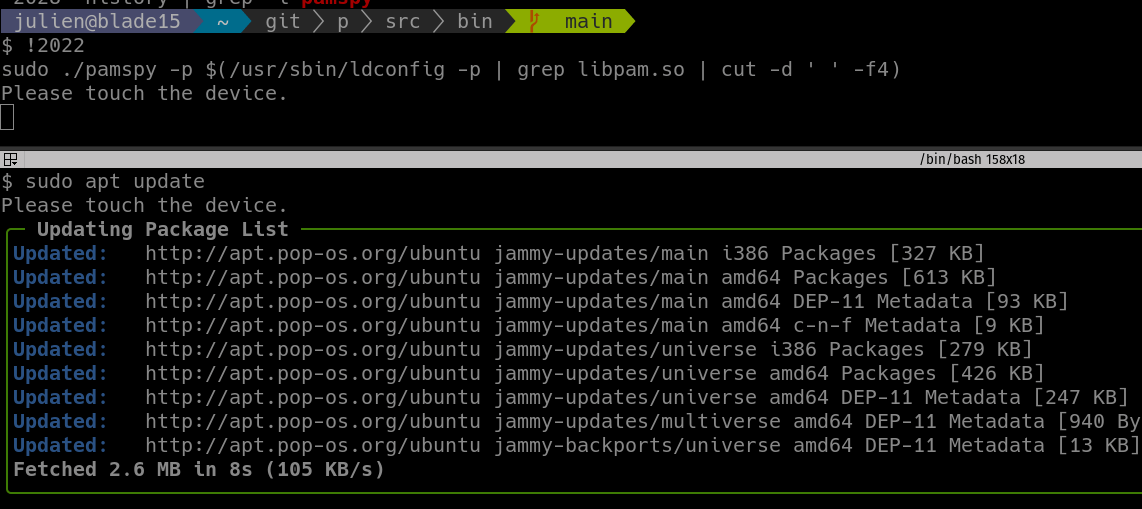

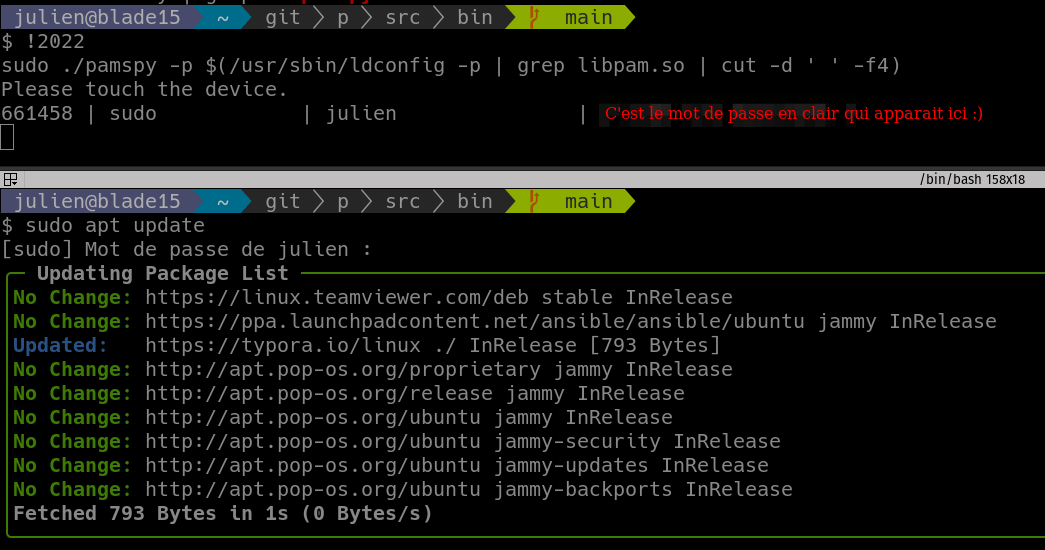

Afin de démontrer son intérêt, j'ai utilisé un projet git qui permet d'espionner ce service : https://github.com/citronneur/pamspy

Celui-ci permet de réaliser un dump en temps réel des credentials en utilisant eBPF.

Avec une Yubikey

Dans cette capture, vous pouvez constater que dans le terminal supérieur, absolument aucun credentials n'en ressortent.

Sans une Yubikey

Dans cette capture, vous pouvez constater que dans le terminal supérieur, les credentials ressortent avec le mot de passe en clair.

Conclusion

Peu importe la longueur ou la complexité du mot de passe, le 2FA est devenu essentielle !

Please, touch the device !